-

7.5 1.32025-03-30 Dernière version

7.5 1.32025-03-30 Dernière version

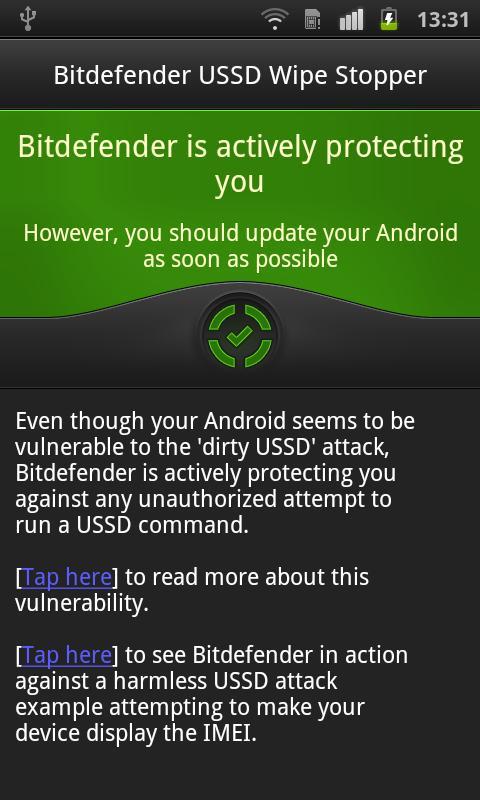

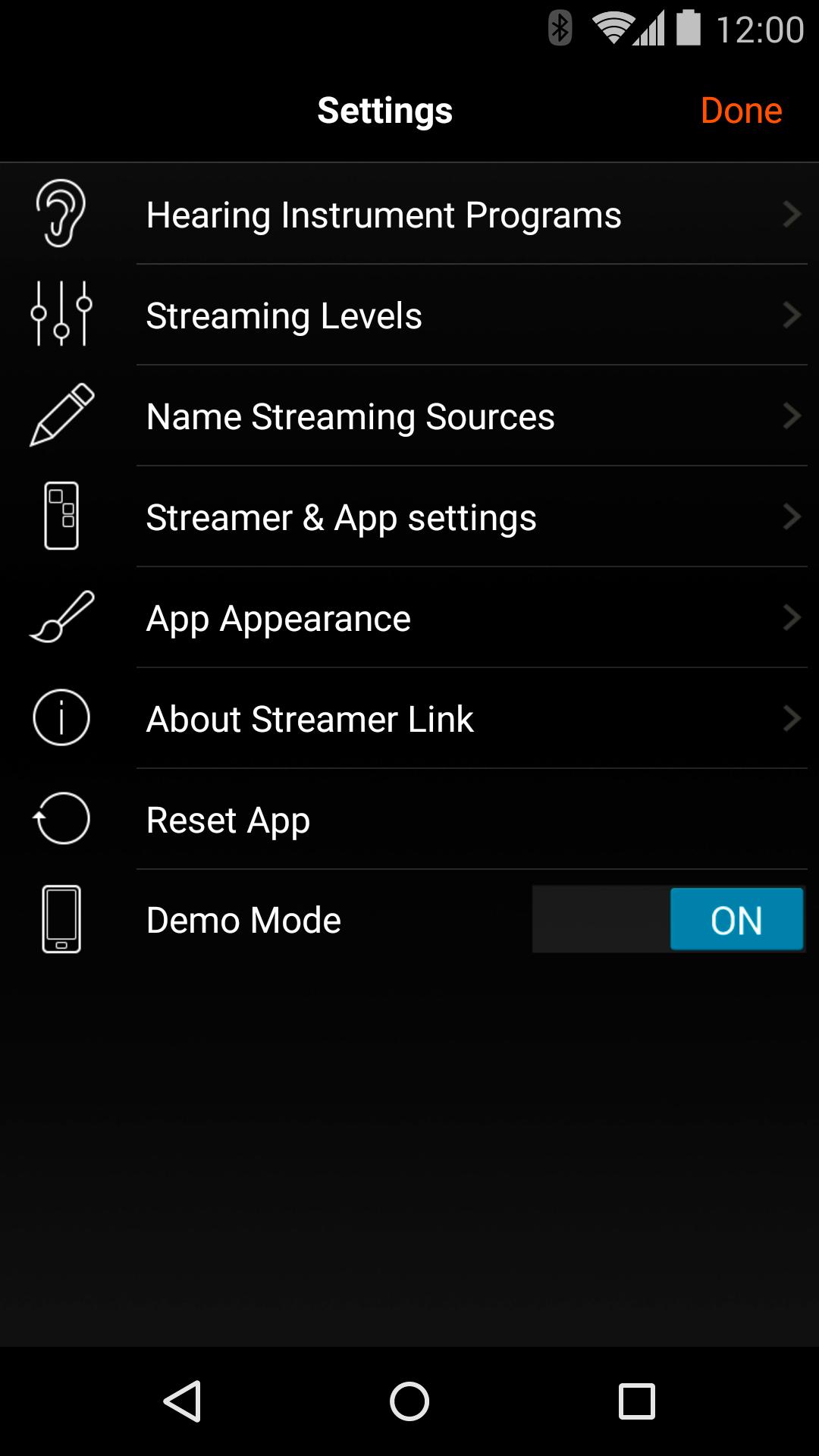

Une fois installé, votre appareil est à l'abri de l'exécution de commandes USSD non autorisées.

USSD Wipe Stopper - par Bitdefender. Une fois installé, votre appareil est à l'abri de l'exécution de commandes USSD non autorisées même si votre version Android est vulnérable

Le système d'exploitation que votre smartphone est en cours d'exécution peut être vulnérable aux commandes USSD qui pourraient effacer l'ensemble de votre téléphone.

Le taraudage sur un lien vers une page Web à codé intelligemment pourrait vous commander du téléphone pour se réinitialiser avec les paramètres d'usine et désintégrer toutes vos données privées avec.

Tout téléphone Android exécutant un téléphone.APK V 4.1 ou moins est à risque et c'est la base plus large. Installez le stoppeur d'essuyage USSD de Bitdefender pour protéger contre de telles attaques. Maintenant, une fois que vous appuyez sur un lien d'exploitation, BitDefender interceptera la commande Wipe et vous demandera de décider quoi faire ensuite. Vous pouvez, s'il est incertain, rejeter la commande USSD.

En savoir plus sur cette vulnérabilité de sécurité sur http://www.hotforsecurity.com/blog/bitdefender-wipe-stopper-prevant-remote-ussd-attack-on-androids-3657.html

ou dans les prestigieux points de presse:

http://securitywatch.pcmag.com/none/303097-Dirty-ussd-hack-wipes-samsung-phones-is-yours-vulnerable

http://www.theverge.com/2012/9/26/3412432/samsung-touchwiz-remote-wipe-fulnerabilité-android-dialer

Tags: USSD, code USSD, vérification USSD, Android USSD, URL, sécurité

Quoi de neuf dans la dernière version 1.3

Dernière mise à jour le 31 août 2015 - Améliorations de l'utilisabilité. Ajout de la prise en charge de la protection permanente (sans affecter l'expérience utilisateur)- Correction de certains fausses rapports de vulnérabilité sur les appareils SGS3 patchés

- Correction d'une faute de frappe mineure